CPU安全再亮红灯? 4种新型漏洞曝光

- 2025-07-11 01:12:49

- 506

IT之家7月10日消息,科技媒体cyberkendra昨日(7月9日)发布博文,报道称微软联合苏黎世联邦理工学院的研究人员,在主流AMD和英特尔处理器中,发现了4种新型推测执行侧通道漏洞,可以绕过现有的微架构防御措施。

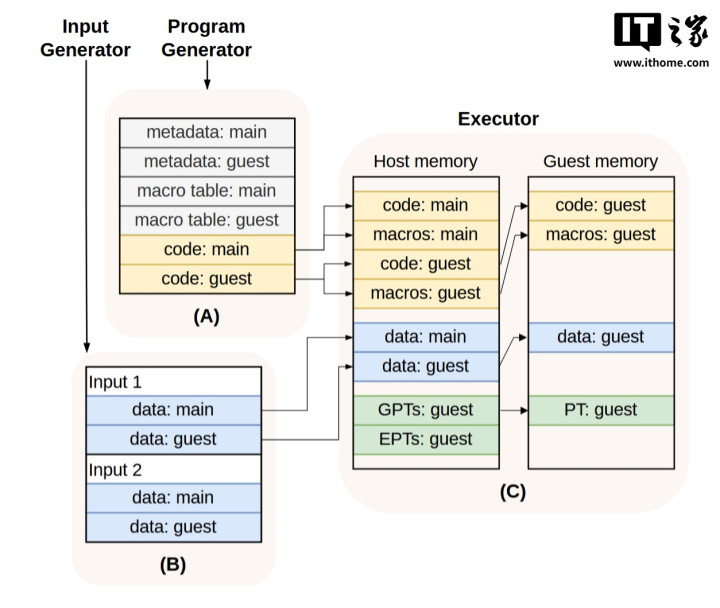

在题为“Enter,Exit,PageFault,Leak”的论文中,研究团队创新引入了基于模型的关联测试(Model-BasedRelationalTesting,MRT)方法,通过压力测试安全域边界来评估安全性。

团队定制了相关测试框架,在AMDZen3和Zen4芯片上发现了新的泄漏向量,并证实了熔断(Meltdown)和微架构数据采样(MDS)等几个已知漏洞。

研究人员将他们的方法描述为从“反应性修复”转向“处理器设计中的主动安全验证”,为CPU安全评估指明了新方向。

IT之家援引博文内容,简要介绍下研究团队发现的4个漏洞:

第一个漏洞被攻击者利用,通过共享虚拟机缓存行为,推断同宿虚拟机(co-hostedVM)的内存位;

第二个漏洞被攻击者利用,可以通过用户模式进程,利用之前被认为是安全的推测执行路径读取内核数据。

另外两个泄露展示了AMDCPU上特权操作的指令推测,这些可以从较低权限的上下文中触发。

上述四个漏洞被AMD统称为瞬态调度攻击(TSA),并分别编录为CVE-2024-36350和CVE-2024-36357。根据AMD的白皮书,这些攻击源于“错误完成”——推测事件中无效数据影响执行时间而不触发管道刷新,导致基于时间的数据泄露。

问题的核心在于现代CPU如何处理不同安全域(如虚拟机和宿主机)之间的推测执行。现有的缓解措施,如刷新缓冲区和页面隔离,目前无法完全解决这些漏洞。

AMD已经发布了更新的微代码,并建议在受信任和不受信任的上下文之间转换时使用VERW指令来清除易受攻击的微架构状态。然而,这可能会影响性能,并且必须在操作系统和虚拟机监控程序代码库中实施。

研究人员强调,在架构隔离(安全域的正式分离)和微架构行为(如推测执行和共享缓存)的实际现实之间存在持续的差距。云服务提供商、虚拟化平台和操作系统供应商必须注意这一点。即使有微代码修复,完全缓解也需要软件层面的合作。

- 上一篇:安卓主题

- 下一篇:日本居民凌晨点排队买米